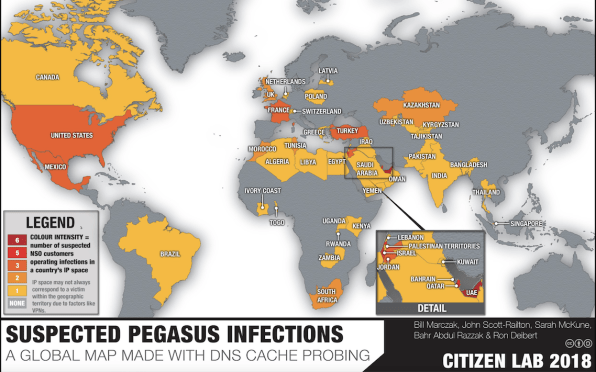

Citizen Lab encontró rastros del software de «intercepción legal» en los EE. UU., Canadá y otros 43 países.

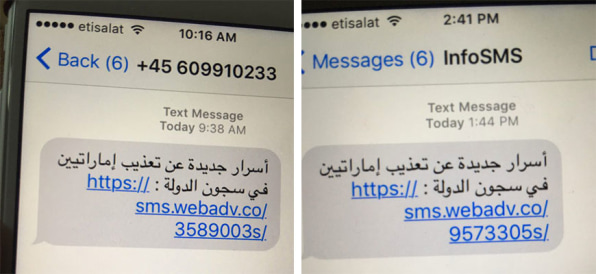

Con un solo mensaje de texto, la herramienta de «intercepción legal» de NSO Group, Pegasus, puede piratear la mayoría de los teléfonos inteligentes.

Los investigadores del organismo de control de Internet Citizen Lab han descubierto que un sofisticado software espía diseñado para penetrar en la mayoría de los teléfonos inteligentes disponibles comercialmente se utiliza ahora en 45 países. Pegasus, diseñado por la firma de seguridad israelí NSO Group, ha sido presentado como una herramienta de «intercepción legal» para gobiernos con antecedentes de derechos humanos altamente cuestionables como Bahrein, Emiratos Árabes Unidos y Arabia Saudita.

Ahora, dice Citizen Lab, está infectando teléfonos inteligentes en países como Estados Unidos, Canadá y Francia.

Pegasus, que se considera el software espía comercial más sofisticado que se ha hecho público, ha estado implicado durante varios años en los esfuerzos para vigilar a activistas, periodistas y abogados en México, Panamá y muchos países. El año pasado, el investigador senior de Citizen Lab, John Scott-Railton, le dijo a Fast Company que una vez descargado en un teléfono (a través de un enlace a un sitio web en un mensaje de texto o correo electrónico), el software puede hacer cualquier cosa que los usuarios puedan hacer, incluso leer mensajes de texto, encender la cámara y el micrófono, agregue y elimine archivos y manipule datos.

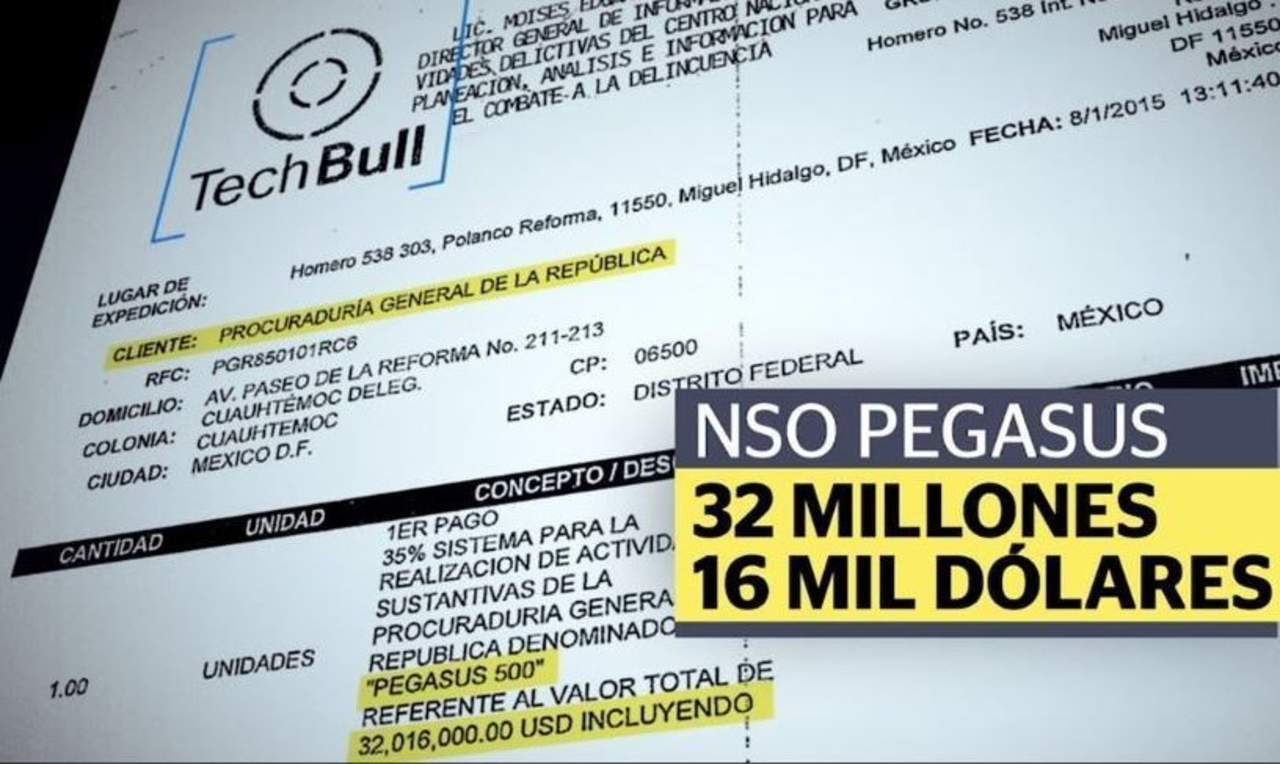

Según una lista de precios de 2016, NSO cobra a los clientes $ 650,000 por piratear 10 dispositivos, además de una tarifa de instalación de $ 500,000.

Solo unos meses después de que se nombrara a Pegasus en un intento de piratear el teléfono de un miembro del personal de Amnistía Internacional, y semanas después de que el New York Times informara que NSO Group estaba pirateando a periodistas para impresionar a los clientes , el nuevo informe de Citizen Lab describe un alcance más amplio de lo que se pensaba.

Durante los últimos dos años, Citizen Lab, con sede en Toronto, examinó Internet en busca de servidores asociados con Pegasus. Encontraron 1.091 direcciones IP que coincidían y 1.014 nombres de dominio que apuntaban a la empresa. Para hacer esto, los investigadores del grupo desarrollaron y utilizaron una nueva técnica que agrupa algunas de sus coincidencias en 36 sistemas Pegasus distintos. Cada sistema Pegasus parece estar dirigido por un operador distinto.

A través de un proceso que describen en su informe, Citizen Lab generó una lista de países con posibles infecciones asociadas a cada operador, luego de evaluar si existían temas políticos en los dominios registrados a cada dirección IP utilizada por el operador.

“Factores como el uso de VPN [para proteger las direcciones IP reales] y las conexiones a Internet por satélite pueden sesgar nuestros resultados de geolocalización”, escribe Citizen Lab en el informe. «Por lo tanto, el mapeo del país debería servir como una guía para una mayor investigación, en lugar de una prueba férrea de seguimiento».

Citizen Lab también señaló que los servidores DNS podrían derrotar las técnicas de filtrado de Citizen Lab e introducir falsos positivos, pero que trabajaron para reducir la tasa de falsos positivos a cero antes de buscar servidores Pegasus. El grupo de vigilancia advirtió que «no estaban seguros de qué porcentaje de consultas de DNS son observables» por su método, al tiempo que señaló que «el porcentaje podría variar mucho entre diferentes países e ISP». Lo que significa que podría haber incluso más servidores Pegasus que aún no se han identificado.

EL INFORME DE RECLAMACIONES DE NSO TIENE «PROBLEMAS»

A pesar de la persistente investigación de Citizen Lab, NSO Group parece operar como si fuera un negocio habitual. Dada la oportunidad de responder al informe de Citizen Lab antes de su publicación, el cofundador de NSO Group, Shalev Hulio, insistió en que Pegasus tiene «licencia para el gobierno y las agencias de aplicación de la ley con el único propósito de investigar y prevenir el crimen y el terror», y que la empresa cumple con » leyes de control de exportaciones aplicables «.

El martes, la empresa con sede en Herzliya, Israel , emitió otra declaración, citando «múltiples problemas» con el informe de Citizen Lab. “Lo más significativo es que la lista de países en los que se alega que NSO vende o donde nuestros clientes presuntamente operan los productos es simplemente inexacta. NSO no vende sus productos en muchos de los países enumerados. El producto solo tiene licencia para operar en países aprobados bajo nuestro Marco de Ética Empresarial, y el producto no funcionará fuera de los países aprobados. Por ejemplo, el producto está diseñado específicamente para no funcionar en los EE. UU. «

Citizen Lab disputó esa cuenta. “La investigación de Citizen Lab no habla de las declaraciones que NSO puede hacer durante el cumplimiento de las normas de marketing, ventas o exportaciones”, respondió el grupo de vigilancia. “Sin embargo, nuestra investigación continúa demostrando algunos ejemplos reales muy preocupantes del abuso de la tecnología de NSO Group en la práctica. Estos usos han incluido el abuso de los presuntos clientes gubernamentales de NSO Group del software espía Pegasus para atacar a grupos de la sociedad civil, defensores de los derechos humanos, abogados, políticos y periodistas ”.

“Si bien algunos clientes de NSO pueden estar usando software espía Pegasus como parte de investigaciones criminales o de seguridad nacional ‘legales’, al menos seis países con operaciones importantes de Pegasus tienen un historial público de abuso de software espía para atacar a la sociedad civil”, señaló Citizen Lab.

En cuanto a la afirmación de NSO de que el software espía no está diseñado para operar en los EE. UU., Citizen Lab señaló que la focalización transfronteriza con Pegasus es «relativamente común».

“Hemos identificado varios posibles clientes de Pegasus que no están vinculados a los Estados Unidos, pero que tienen infecciones en el espacio IP de los Estados Unidos”, informa Citizen Lab. «Si bien algunas de estas infecciones pueden reflejar el uso de un servicio de Internet satelital o VPN de fuera del país por parte de los objetivos, es posible que varios países estén violando activamente la ley de los Estados Unidos al penetrar dispositivos ubicados dentro de los Estados Unidos»

También es notable que al menos un despliegue de Pegasus en los Emiratos Árabes Unidos sigue en funcionamiento. El defensor de derechos humanos Ahmed Mansoor, radicado en los Emiratos Árabes Unidos, fue atacado por Pegasus antes de ponerse en contacto con Citizen Lab en 2016, lo que lo convirtió en el centro de su informe, «El disidente del millón de dólares», una referencia al costo informado de la instalación del software espía.

El año pasado, las autoridades detuvieron a Mansoor por cargos de «delitos cibernéticos» y utilizar las redes sociales para «publicar información falsa que daña la unidad nacional y dañan la reputación del país» y «retratar a los Emiratos Árabes Unidos como una tierra sin ley». En mayo fue condenado a 10 años de prisión.

El año pasado, se informó que Blackstone Group estaba en conversaciones para comprar NSO en un acuerdo que habría valorado a la empresa en hasta mil millones de dólares. Se dijo que los hallazgos de Citizen Lab ayudaron a terminar esas conversaciones. En julio, fue hundido otro intento de NSO Grupo de vender la empresa cuando las negociaciones de la empresa con Verint Systems, una empresa de seguridad y vigilancia basada en Nueva York, se vino abajo . Francisco Partners, la firma de capital privado de San Francisco que conserva una participación del 60% en NSO Group, apoyó el acuerdo.

El año pasado se reveló que el teniente general Michael Flynn, asesor de seguridad nacional de corta duración del presidente Trump, recibió alrededor de 140.000 dólares para asesorar a Francisco Partners en 2016 durante su mandato en la campaña de Trump. Como parte de su trabajo de consultoría, Flynn, quien se declaró culpable el año pasado de mentir al FBI sobre sus conversaciones con el gobierno ruso, también fue nombrado miembro de la junta asesora de OSY Technologies, una filial de NSO Group con sede en Luxemburgo.

0 comentarios